¡Hola, amigos!

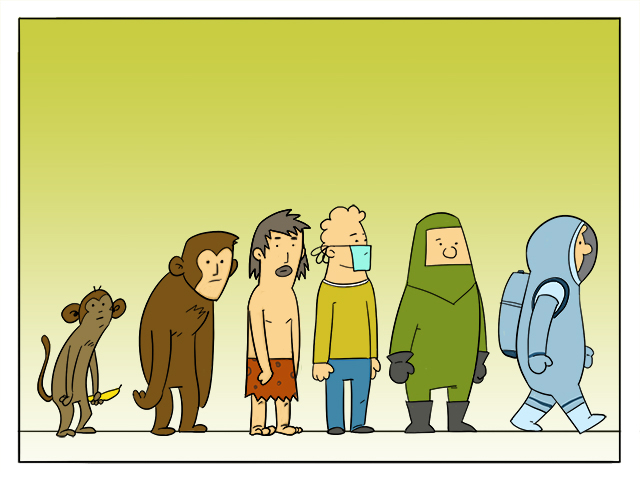

Como os prometí, vuelvo con más información sobre la relación entre la teoría de la evolución y cómo se ha desarrollado la protección contra las ciberamenazas.

Hasta la fecha, nadie sabe con exactitud qué causa las mutaciones de los organismos vivos. Los expertos más inconformistas consideran que es culpa de los virus que reorganizan deliberadamente los genes (sí, ¡son ellos los que mandan en el mundo!). Pero, sea como sea, también ocurren procesos de mutación similares en la seguridad informática, a veces ayudados de virus.

De acuerdo con el principio de la lucha por la existencia, las tecnologías de seguridad evolucionan con el tiempo: aparecen nuevas categorías de productos y otras se extinguen, mientras algunos productos se fusionan con otros. En cuanto al último caso, los verificadores de integridad fueron un gran avance a mediados de los años 90, aunque hoy en día solo son una pequeña parte de las soluciones para empresas.

El mercado siempre ha estado plagado de profetas y, hoy en día, monetizar estas “panaceas” requiere de una gran inversión y muchos esfuerzos en marketing.

Han aparecido nuevos segmentos y áreas en el mercado (por ejemplo, Anti-APT) para complementar el arsenal existente de tecnologías de protección, se trata de un proceso normal para el desarrollo de una simbiosis positiva. Al mismo tiempo, algunos parásitos despreciables salen de entre la madera para calentarse con el sol. Así es la vida, así ha sido siempre y no podemos hacer nada al respecto.

En la lucha por dominar la cuota de mercado de la seguridad informática, suelen aparecen profetas que predicen el fin de las tecnologías “tradicionales” y, por una feliz casualidad, la invención (a tiempo) de un falso producto milagroso y revolucionario (con generosos descuentos para los primeros cinco compradores).

Pero esto no es nada nuevo: ¿alguien recuerda los antispyware? A principios de los años 2000, aparecieron de la nada un montón de productos para deshacerse del spyware. Se dijeron muchas falsedades a los clientes sobre la incapacidad de los “antivirus tradicionales” para afrontar este problema específico, pero, desde el principio, fue todo una mentira.

Pero, el mercado siempre ha estado plagado de tales profetas y, hoy en día, ya estamos acostumbrados y cansados de ellos, por lo que conseguir que dichos productos milagro den beneficios requiere de una inversión mucho más grande y muchos esfuerzos en marketing.

Seguir leyendo:Darwinismo aplicado a la seguridad informática (segunda parte): vacuna contra los milagros