Noviembre 5, 2020

OpenTIP, 2ª temporada: ¡Adelante!

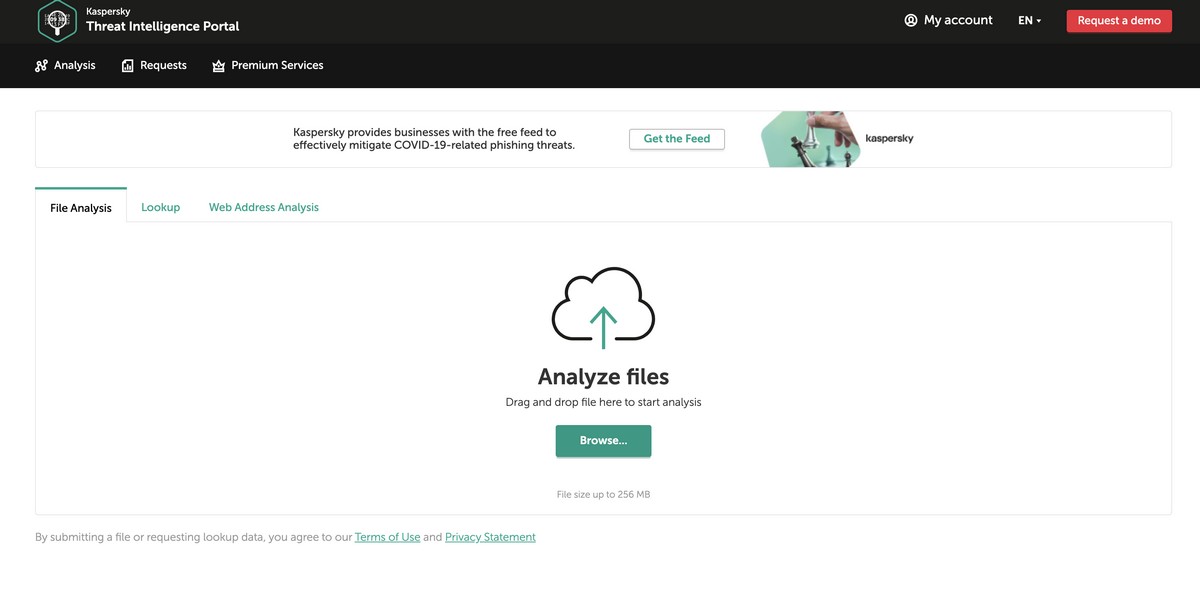

Hace un año, me dirigí a los especialistas de ciberseguridad para informarles de que habíamos desarrollado una nueva herramienta. Nuestro Open Threat Intelligence Portal (OpenTIP) ofrece las mismas herramientas para el análisis de amenazas sofisticadas (o archivos simplemente sospechosos) que usan nuestros ciberninjas del equipo GReAT y ahora muchas personas la utilizan también y analizan miles de archivos al mes.

Pero han cambiado muchas cosas este último año; ahora casi todo el mundo trabaja en remoto debido al coronavirus, lo que, a su vez, ha dificultado la vida de los expertos en ciberseguridad, ya que se ha vuelto mucho más complicado preservar la seguridad de las redes corporativas. Por lo que, si el tiempo ya era valioso antes del COVID-19, ahora lo es más aún y la solicitud más demandada por parte de nuestros usuarios más sofisticados es simple y directa: “Por favor, concedednos acceso a la API e incrementad los límites de velocidad”.

Tú lo pides y nosotros cumplimos.

La nueva versión de OpenTIP ofrece la posibilidad de registro. Recomiendo que los visitantes recurrentes se registren, ya que, si lo hacen, tendrán acceso a una buena parte del Threat Intelligence Portal de pago.

En primer lugar, ¿sabías que puedes utilizar la API para enviar objetos a analizar? Puedes integrar OpenTIP en tu análisis de procesos de la forma que te resulte más rápida y cómoda. Además de la cantidad ilimitada de archivos, también puedes analizar otros artefactos sospechosos como URL, IP y códigos hash.

En segundo lugar, en cuanto a los archivos ejecutables, además de informarte sobre qué contenido parece sospechoso, OpenTIP ahora también proporciona más información en bruto para el análisis; con lo que me refiero no solo a datos sobre la estructura de los archivos PE, sino también a las cadenas de texto extraídas de ellos. También está disponible nuestra gran herramienta de sandbox en la nube que, de hecho, es un producto de pago. Y, finalmente, un botón de “envío privado” en los ajustes, que te permitirá revisar objetos sin que nadie sepa que se han enviado a OpenTIP. Desde el inicio, no hemos permitido que nadie vea los archivos ajenos, pero ahora es posible seguir verificando los indicadores del portal a partir del historial público.

Aunque no te registres, las mejoras de OpenTIP son perceptibles.

La interfaz web es más práctica, efectiva y agradable para la vista, y los resultados del análisis proporcionan más información.

También hemos implementado tecnologías adicionales de análisis conductual en la segunda versión de OpenTIP. No recibirás un simple veredicto de “infectado/limpio”, como en las herramientas de protección para endpoints tradicionales, sino un análisis detallado de las características sospechosas, sobre cuya base un analista puede decidir si investiga más a fondo o no. En cuanto a las URL sospechosas, la clasificación de características peligrosas también estará disponible.

Para aquellos que necesitan aún más, la versión de pago del Threat Intelligence Portal es más sofisticada; en parte debido al acceso a los informes detallados sobre ciberamenazas detectadas por parte de nuestros mejores analistas.

Cómo suscribirte

Ya basta de descripciones abstractas: ¿por qué no dejas de leer y lo pruebas por ti mismo? Solo tendrás que arrastrar un archivo sospechoso a OpenTIP.

Para aquellos que todavía no se han suscrito a nuestros servicios de inteligencia de amenazas, sé que encontrarás indispensable el portal (sí, me acuerdo de VirusTotal, ya hablé de eso la otra vez). Pero, sobre todo, OpenTIP será indispensable para aquellos que lo adapten a sus procesos diarios de análisis de todo tipo de ciberpeligros.