Julio 8, 2020

Explorando Rusia: Turismo ÷ encierro × acelerador = ¡podio de ganadores!

A mediados de esta pasada primavera, cuando todos estábamos encerrados en casa, se hizo evidente que las cosas se veían turbias para el mundo y se mantendrían así durante mucho tiempo. Las empresas se verían muy afectadas, por decirlo suavemente, mientras que la industria del turismo acabaría bastante devastada, y muchas de sus empresas no superarían la crisis. Así que en K hicimos lo que a menudo siempre hacemos: pensar seriamente y encontrar una solución para ayudar a las industrias más afectadas.

A principios de mayo anuncié que el acelerador de turismo “Kaspersky Exploring Russia” había comenzado a aceptar solicitudes. Pero nunca pensé que recibiríamos más de 500, desde 47 países (¡casi una cuarta parte de todos los países del mundo!) de los cinco continentes (¡todos menos la Antártida!). Al analizar todas estas propuestas, me di cuenta del potencial que hay en la industria del turismo: tantas ideas y tantas empresas emergentes y proyectos. En el caso de las solicitudes, no pusimos ningún tipo de limitación geográfica: podrían haber venido, y de hecho así fue, de cualquier parte del mundo, pero tenían que describir ideas turísticas que pudieran aprovechar el potencial del turismo ruso o aplicarse en Rusia. Revisamos todas las aplicaciones para elegir las 10 mejores ideas, y esas 10 se introdujeron en el programa acelerador.

Y durante dos semanas, los 10 proyectos participaron en clases magistrales y conferencias online. Cada equipo tenía una serie de reuniones especialmente diseñadas con mentores. Las principales figuras de la industria compartieron sus experiencias y conocimientos con los participantes para construir un negocio de éxito. Entre los mentores se incluían: Vikas Bhola, director regional de Booking.com; Gemma Rubio, fundadora de Define the Fine; Vadim Mamontov, director general de Russia Discovery; y otros profesionales de la industria. Durante esas dos semanas, los participantes pulieron sus presentaciones, que acabaron presentando ante el jurado, entre los que me encontraba yo mismo.

La semana pasada, los finalistas hicieron sus presentaciones y respondieron nuestras preguntas en el último día de demostración del acelerador. De entre los participantes, elegimos a tres ganadores, que recibieron premios por parte de nuestros socios. Déjame contarte un poco sobre cada uno de ellos…

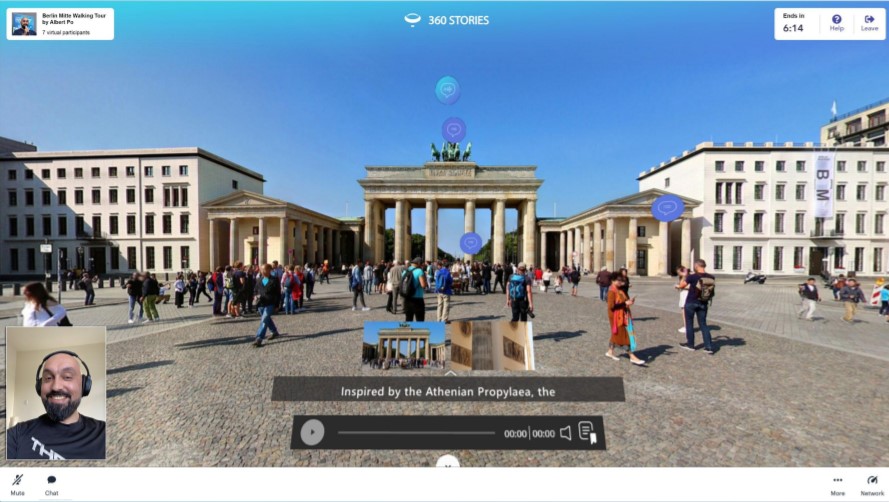

El primer puesto lo ocupó 360 Stories, una aplicación de realidad aumentada con visitas guiadas en vivo. Afirman que su misión es “modernizar la experiencia del turismo tradicional impulsando los tours interactivos en vivo utilizando visitas en tiempo real”. Con 360 Stories, la gente ahora puede recorrer de forma remota sus ciudades y atracciones favoritas registrándose para una experiencia turística personalizada con un guía local en tiempo real.

Por cierto: ¡360 Stories casi acaba perdiendo, se durmió y desapareció! Su presentación se realizó a las 5:30 de la mañana, hora local de Nueva York. Dado el madrugón, el Sr. 360 Stories se durmió, a pesar de haber puesto la alarma. Finalmente se despertó y llamó a los organizadores para preguntar por qué tenía 20 llamadas perdidas en su teléfono: “¡Has ganado!, ¿dónde estás?”.

Seguir leyendo:Explorando Rusia: Turismo ÷ encierro × acelerador = ¡podio de ganadores!